«Pata», «Trump» y «Cortes»: un informante reveló las identidades de los hackers de Black Basta

Un conflicto interno expuso los secretos del grupo.

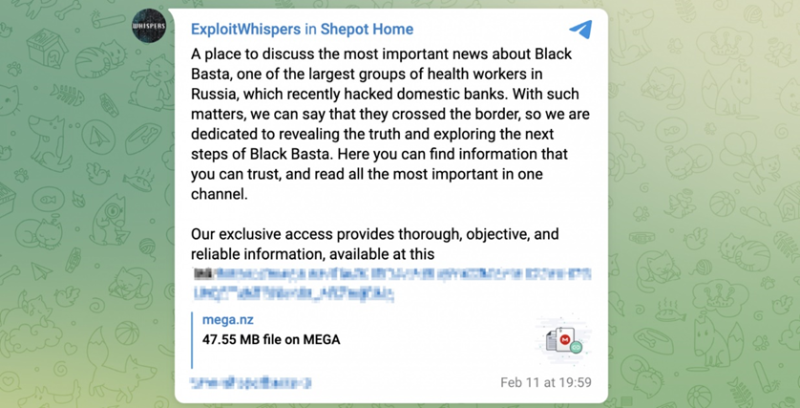

Un informante desconocido filtró un archivo con los chats internos del grupo Black Basta. Inicialmente, los archivos fueron subidos por un usuario con el apodo ExploitWhispers a la plataforma MEGA, pero tras la eliminación del material, los trasladó a un canal especializado en Telegram.

Aún no está claro si ExploitWhispers es un investigador de ciberamenazas que obtuvo acceso al servidor del grupo o un exmiembro que decidió revelar información interna. Según PRODAFT, la filtración podría haberse originado por un conflicto interno relacionado con ataques a bancos.

Publicación en el canal de Telegram con la filtración de Black Basta (BleepingComputer)

PRODAFT señaló que, desde principios de año, la actividad de Black Basta ha disminuido significativamente debido a disputas internas. Algunos miembros del grupo recibieron pagos de rescate pero no proporcionaron las claves de descifrado a las víctimas. La empresa también destacó que la publicación de los registros el 11 de febrero de 2025 recuerda mucho a la filtración de chats de otro grupo famoso, Conti.

La filtración cubre las conversaciones de los miembros de Black Basta desde el 18 de septiembre de 2023 hasta el 28 de septiembre de 2024. El archivo contiene información sobre esquemas de phishing, direcciones de monederos de criptomonedas, credenciales de víctimas y tácticas de ataque. También se encontraron 367 enlaces únicos a ZoomInfo, un servicio que los ciberdelincuentes suelen utilizar para recopilar información sobre sus víctimas y negociar.

Además, ExploitWhispers reveló las identidades de algunos miembros de Black Basta. Entre ellos:

- el administrador Pata;

- el hacker Cortes (vinculado al grupo Qakbot);

- el administrador principal YY;

- un miembro con los alias Trump, GG y AA, identificado como Oleg Nefedov, el presunto líder del grupo.

Black Basta opera desde abril de 2022 bajo el modelo de Ransomware-as-a-Service (RaaS) y ataca organizaciones en todo el mundo. Entre sus víctimas se encuentran el contratista de defensa alemán Rheinmetall, la división europea de Hyundai, BT Group, Ascension, ABB, la Asociación Dental de EE.UU., la empresa tecnológica Capita y otras. Desde abril de 2022 hasta mayo de 2024, los afiliados de Black Basta hackearon más de 500 organizaciones. Según estimaciones, el grupo generó alrededor de 100 millones de dólares en rescates de más de 90 víctimas hasta noviembre de 2023.