Phishing de nivel profesional: las cuentas de los jugadores de CS2 son robadas a través de ventanas de inicio de sesión falsas

El truco parece tan creíble que no suscita la menor duda.

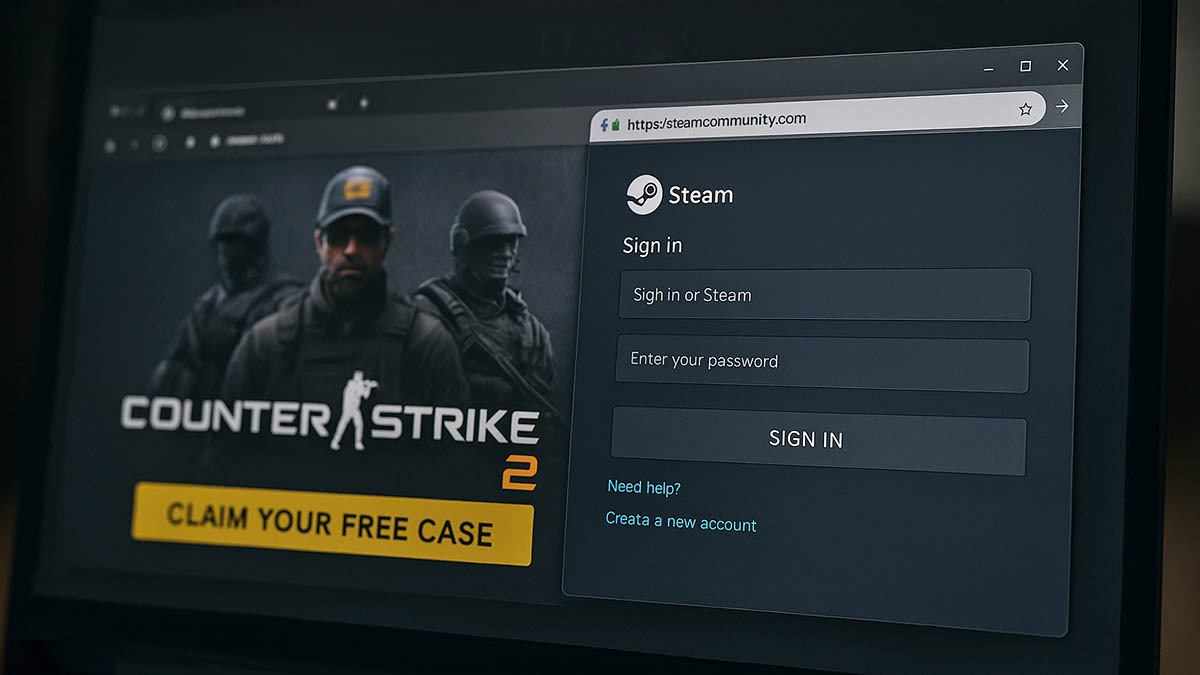

A principios de 2025, los especialistas de la empresa Silent Push detectaron una nueva campaña de phishing dirigida a los jugadores de Counter-Strike 2. Se emplean métodos no convencionales de ingeniería social, concretamente los ataques “navegador dentro del navegador” (BitB), que crean ventanas emergentes de inicio de sesión visualmente convincentes. Los usuarios las confunden con elementos oficiales de los sitios web, lo que permite a los atacantes obtener acceso a las credenciales de Steam.

El objetivo de los estafadores fueron las cuentas de la popular plataforma de juegos Steam, propiedad de la empresa Valve. Prestaron especial atención a los fanáticos del equipo de eSports Navi, utilizando su reconocida marca como señuelo. En los sitios falsos se ofrecían “cajas gratuitas”, una táctica común para atraer a los jugadores mediante objetos del juego. El diseño visual de los recursos fue creado de tal manera que no generara sospechas en la víctima —como si fuera una ventana de autenticación común—.

La infraestructura de la campaña abarca decenas de dominios, incluidos “caserevs[.]com”, “caseneiv[.]com” y otros. Uno de los sitios —“simplegive[.]cn”— estaba diseñado en chino con algunas frases en inglés. Esto indica un intento de ir más allá del público angloparlante, ampliando el alcance de la campaña. Todos los recursos estaban alojados en una única dirección IP dedicada, lo que facilitó su análisis técnico y seguimiento.

Los atacantes promocionaron activamente sus páginas de phishing en YouTube. En enero de 2025, uno de estos vídeos obtuvo más de 600 "me gusta", probablemente mediante técnicas de manipulación. El uso de plataformas de alta confianza como YouTube aumenta la credibilidad del esquema y amplía el alcance de las posibles víctimas.

Los ataques BitB son conocidos en la comunidad de expertos en seguridad desde hace varios años. Sin embargo, los casos de uso real siguen siendo poco frecuentes. Se habló por primera vez de BitB gracias al investigador conocido como mrd0x, quien publicó un ejemplo funcional y una descripción técnica. En junio de 2024 se detectó una campaña similar que utilizaba el dominio “pages[.]dev”, un servicio de alojamiento gratuito de Cloudflare.

Las cuentas de Steam tienen valor no solo por el dinero invertido, sino también por la colección de juegos raros o artículos del juego. Su precio en mercados ilegales, como “playerauctions[.]com”, puede alcanzar decenas de miles de dólares. Por eso se convierten en un objetivo para los ciberdelincuentes, quienes luego revenden las cuentas robadas.

Los ataques BitB son especialmente eficaces en ordenadores de escritorio: visualmente son indistinguibles de las ventanas reales. Sin embargo, en las ventanas falsas no se pueden realizar acciones típicas de los navegadores reales, como arrastrarlas fuera del marco del navegador. Este es uno de los indicios que permite distinguir el phishing de una solicitud de inicio de sesión auténtica.

Silent Push insta a los usuarios a estar especialmente atentos y comprobar la autenticidad de las ventanas emergentes. Si una ventana parece sospechosa, se recomienda intentar moverla fuera del navegador. La imposibilidad de hacerlo podría indicar una interfaz falsa. En caso de sospecha de compromiso de la cuenta, se recomienda cambiar la contraseña de inmediato y revisar otros datos asociados.

Observando el desarrollo de este esquema, los especialistas consideran que durante 2025 los ataques BitB irán en aumento. En el futuro podrían adaptarse a otras marcas y plataformas de juego. Silent Push continuará compartiendo sus investigaciones con la comunidad y las autoridades competentes.