Hackers entran sin iniciar sesión: CrushFTP v11 está abierto a ataques

Un fallo expone secretos de más de 3400 servidores a través de la red.

CrushFTP ha informado a los usuarios sobre una vulnerabilidad crítica en su sistema de transferencia de archivos que permite a los atacantes obtener acceso no autenticado al servidor a través de puertos HTTP(S) abiertos. La vulnerabilidad afecta a servidores accesibles desde Internet y requiere una actualización inmediata.

Según una carta enviada a los clientes el 21 de marzo de 2025, la vulnerabilidad fue detectada en todas las versiones de CrushFTP v11. Sin embargo, las versiones anteriores, según esa misma carta, no se ven afectadas. No obstante, una recomendación de seguridad publicada el mismo día contradice esta afirmación, indicando que la vulnerabilidad también está presente en versiones v10. Los primeros en informar al respecto fueron los expertos de Rapid7, lo que generó preocupación adicional entre los clientes.

El problema consiste en que, si hay un puerto HTTP(S) abierto, un hacker puede acceder al servidor sin pasar por el proceso de autenticación. La solución puede ser actualizar a la versión CrushFTP v11.3.1 o superior, o bien activar la función DMZ, que coloca el servidor en una zona desmilitarizada y así reduce el riesgo de explotación.

La empresa enfatizó que los clientes deben instalar la actualización con urgencia. Para quienes no puedan actualizar de inmediato, se recomienda activar la funcionalidad DMZ como protección temporal hasta la publicación del parche. CrushFTP prometió registrar la vulnerabilidad en la base de datos CVE en breve, lo que permitirá seguir su estado y difusión de forma oficial.

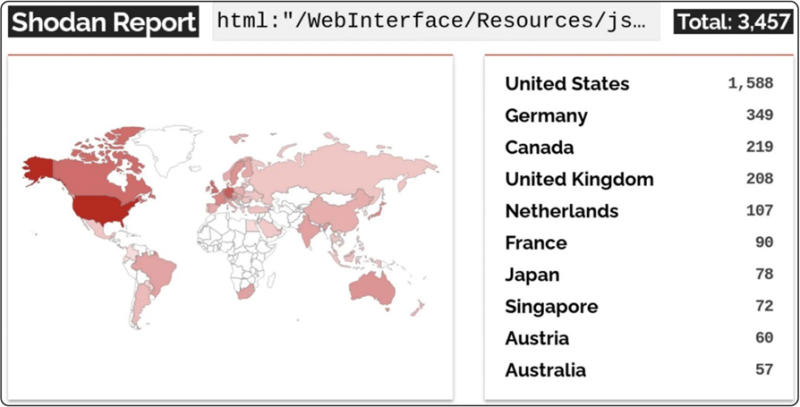

Instancias de CrushFTP accesibles desde Internet (Shodan)

Según Shodan, actualmente más de 3400 servidores CrushFTP tienen una interfaz web públicamente accesible, lo que los convierte en objetivos potenciales. Se desconoce cuántos de ellos ya han sido corregidos.

No es la primera vez que CrushFTP enfrenta problemas graves de seguridad. En abril de 2024, la empresa ya solucionó una vulnerabilidad de día cero (CVE-2024-4040) que estaba siendo activamente explotada por atacantes. En aquella ocasión, los ataques buscaban eludir el sistema de archivos aislado y cargar archivos del sistema. Se observó una actividad de espionaje con motivación política, dirigida a organizaciones estadounidenses.