El fin de las vulnerabilidades: Administrator Protection pone fin a décadas de lucha por la seguridad de Windows

Cómo 40 años de esfuerzos dieron lugar a un sistema moderno e impenetrable.

A principios de 2024, el equipo de MORSE presentó los resultados de su investigación sobre la nueva función de protección del administrador (Administrator Protection, AP), recientemente añadida a Windows. Esta función fue diseñada para resolver problemas de seguridad que han sido un punto débil de Windows durante décadas, desde sus primeras versiones. Analizando la evolución del modelo de seguridad de Windows, MORSE destaca los pasos clave que Microsoft ha tomado para mejorar la protección de los usuarios.

La historia de Windows comenzó en 1985 con el lanzamiento de la versión 1.0, un sistema operativo de 16 bits que funcionaba como una interfaz gráfica sobre MS-DOS. En ese entonces, no existían conceptos como el trabajo multiusuario o la segmentación de permisos. Los usuarios podían modificar libremente los archivos del sistema, lo que favorecía las aplicaciones pero exponía el sistema a amenazas potenciales.

En 1995, Windows 95 introdujo algunos cambios. Por primera vez aparecieron los perfiles de usuario, que permitían guardar configuraciones individuales del escritorio y del menú de inicio. Sin embargo, no existía aislamiento de datos entre usuarios, lo que mantenía vulnerables a los sistemas. Esta arquitectura continuó predominando hasta finales de los años 90, con la llegada de Windows ME.

Un cambio significativo se dio con el lanzamiento de Windows NT y su sucesor, Windows 2000, orientados al segmento corporativo. Estas versiones implementaron el aislamiento de cuentas de usuario. La introducción de NTFS y sus listas de control de acceso (ACL) fue un punto de inflexión, ya que permitió proteger archivos y configuraciones del sistema contra accesos no autorizados. Sin embargo, muchos de estos avances tardaron en llegar al usuario común.

Con Windows XP, lanzado en 2001, Microsoft unificó las versiones corporativas y de consumo en una sola plataforma. A partir de entonces, los usuarios domésticos pudieron operar sin privilegios de administrador. Pero en la práctica, muchos seguían utilizando cuentas con privilegios administrativos debido a problemas de compatibilidad con aplicaciones diseñadas para versiones anteriores de Windows. Este problema persiste, ya que muchas aplicaciones modernas explotan el antiguo modelo de privilegios administrativos.

Para abordar estos problemas de seguridad, Microsoft introdujo la función User Account Control (UAC) en Windows Vista, lanzado en 2006. UAC permitía elevar temporalmente los privilegios del usuario para realizar tareas administrativas sin necesidad de usar cuentas con privilegios permanentes. Sin embargo, la alta frecuencia de notificaciones emergentes generó descontento entre los usuarios, quienes a menudo desactivaban esta función, facilitando a los atacantes eludir los mecanismos de seguridad.

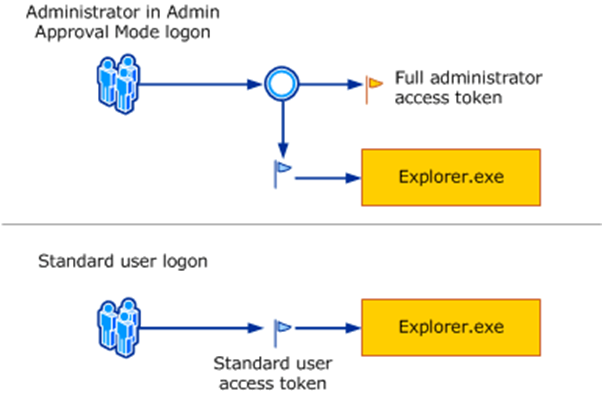

Esquema de acceso para UAC y usuario estándar (Microsoft)

Con el lanzamiento de Windows 7, Microsoft intentó mejorar UAC al introducir la elevación automática de privilegios para aplicaciones de confianza. Esta solución simplificó la experiencia del usuario, pero también creó nuevas vulnerabilidades. Los programas maliciosos comenzaron a aprovechar estos mecanismos automáticos para acceder a recursos protegidos del sistema.

En los últimos años, la seguridad de Windows ha mejorado significativamente gracias a nuevas tecnologías. En 2024, Microsoft presentó la función de protección del administrador, diseñada para abordar los problemas de privilegios excesivos y establecer una separación clara entre contextos privilegiados y no privilegiados del usuario. Esta función promete mejorar considerablemente la seguridad y minimizar el riesgo de ataques que exploten vulnerabilidades de UAC.

El equipo de MORSE señala que la nueva función Administrator Protection abre un nuevo capítulo en la historia de Windows. La tecnología proporciona a los usuarios una herramienta que reduce significativamente los riesgos de ataque mediante un control de acceso más estricto y una protección más robusta. MORSE planea revelar más detalles sobre el funcionamiento de esta nueva función y sus diferencias con enfoques anteriores en la segunda parte de su investigación.