¿Cómo rastrean las empresas nuestra actividad en Internet? ¿Es posible evitarlo?

Ponemos el punto final a las cuestiones de protección de nuestros datos personales.

El 24 de abril, el presidente de los Estados Unidos, Joe Biden, firmó un proyecto de ley según el cual TikTok podría ser prohibido en Estados Unidos si no transfiere sus operaciones estadounidenses a una empresa propiedad de EE. UU. La razón principal por la que el gobierno estadounidense impuso este ultimátum a la compañía china es la confidencialidad de los datos.

Al igual que cualquier aplicación de redes sociales, TikTok recopila una gran cantidad de datos e información personal de los usuarios. La situación se agrava por el hecho de que la empresa es china, lo que genera temores de que puedan verse obligados a proporcionar estos datos al gobierno local.

«No tengo cuenta en TikTok, esto no me afecta», podrías pensar. Sin embargo, el Internet moderno es más complejo que antes. A través de publicidad y ofertas especiales, los corredores de datos pueden ocultar cookies, scripts web y los llamados «pixeles de seguimiento» en sitios aparentemente no relacionados e incluso en correos electrónicos, que luego pueden utilizar para obtener tu historial de compras y otros datos valiosos.

No solo TikTok está entre los infractores. Meta*, quizás la más conocida, ha llegado tan lejos que incluso ha hecho público cómo recopila tus datos, disfrazando la vigilancia bajo la apariencia de una útil herramienta de análisis web.

Los ejemplos de estas dos empresas muestran lo vulnerable que puedes estar al seguimiento por parte de servicios como TikTok y Facebook*, incluso si nunca los has utilizado. Pero, afortunadamente, existen herramientas que pueden determinar cuándo te están rastreando, quién lo hace y, además, bloquear todos los rastreadores detectados para proteger tu actividad en la red. Precisamente de estas herramientas hablaremos en este artículo.

¿Cómo nos rastrean las empresas?

En la actualidad, existen dos métodos principales para rastrear los datos de los usuarios de Internet: el primero son las cookies, que pronto dejarán de usarse para este fin. No obstante, vale la pena discutir cómo funcionan.

Las cookies son pequeños paquetes de información que permiten a los sitios web, por ejemplo, recordar tus datos de inicio de sesión para que no tengas que ingresar tu usuario y contraseña cada vez que visitas la página. Estos mismos paquetes guardan ciertos ajustes del sitio, como el tema oscuro de la interfaz, que no se almacenan en tu cuenta y se aplican de manera independiente en cada dispositivo desde el que inicias sesión.

A pesar de la utilidad de las cookies para los fines mencionados, existen también las llamadas «cookies de terceros». Estas pueden rastrear tu sesión de navegación y otra información que puede ser utilizada para identificarte a ti y a tus intereses. Posteriormente, estos datos pueden venderse a empresas que se dedican al procesamiento de información y emplearse más tarde para mostrarte publicidad lo más relevante posible.

Este es probablemente el método más evidente por el cual las grandes compañías pueden rastrearte en Internet. Y aunque las insistentes solicitudes de los sitios para aceptar el uso de cookies pueden llegar a ser molestas, es preferible a que te rastreen de manera encubierta. Aquí, al menos, das tu consentimiento de forma explícita. Aunque pocos usuarios se detienen a pensar en que aceptar las cookies los coloca en una posición potencialmente vulnerable.

Tras muchos años de debates incesantes sobre los pros y contras de las cookies, Google emprendió un intento (pospuesto varias veces, pero finalmente planeado) de eliminarlas por completo, lo que ha obligado a los corredores de datos a ingeniar nuevos métodos de rastreo para no perder beneficios. Y no nos engañemos, la propia Google intenta «mantenerse en ambos lados»: hacer Internet más seguro sin renunciar a sus ingresos publicitarios.

Los píxeles de seguimiento, que reemplazarán a las cookies, funcionan de una manera similar, pero en lugar de texto utilizan imágenes. Básicamente, las compañías pueden ocultar píxeles transparentes o de otro tipo —invisibles— en tu pantalla y recibir una señal cuando tu navegador los carga, lo que les permite ver a qué partes de un sitio web accedes y cuándo.

Aunque el principio es el mismo, prácticamente no existe legislación específica sobre el uso de estos píxeles, lo que significa que los usuarios que se habían acostumbrado a las medidas gubernamentales de restricción de cookies, se ven ahora en la casilla de salida nuevamente cuando se trata de la protección de datos.

En la actualidad, algunos sitios incluso integran sus propios scripts, capaces de operar a un nivel mucho más profundo que el que alguna vez tuvieron las cookies.

¿Cómo saber si alguien te está rastreando?

La integración de píxeles y scripts de rastreo directamente en el código del sitio web tiene una ventaja: si prestas suficiente atención, puedes detectar cuándo te están vigilando.

Cuando los píxeles de seguimiento se cargan en el sitio, sus etiquetas aparecen en el código de la página. Y si sabes qué buscar, basta con hacer clic derecho en un espacio vacío de la página y seleccionar «Inspeccionar» (o «Examinar elemento») en el menú contextual para descubrir al «culpable». Este método para encontrar rastreadores ocultos funciona en Chrome, Firefox y Microsoft Edge. En Safari, primero debes habilitar la opción correspondiente en la configuración de desarrollador.

Sin embargo, pocos se animan a revisar el código de un sitio manualmente y menos aún tienen los conocimientos necesarios para ello. Afortunadamente, existen herramientas especializadas que automatizan este proceso por ti y ofrecen un contexto para que entiendas qué estás mirando.

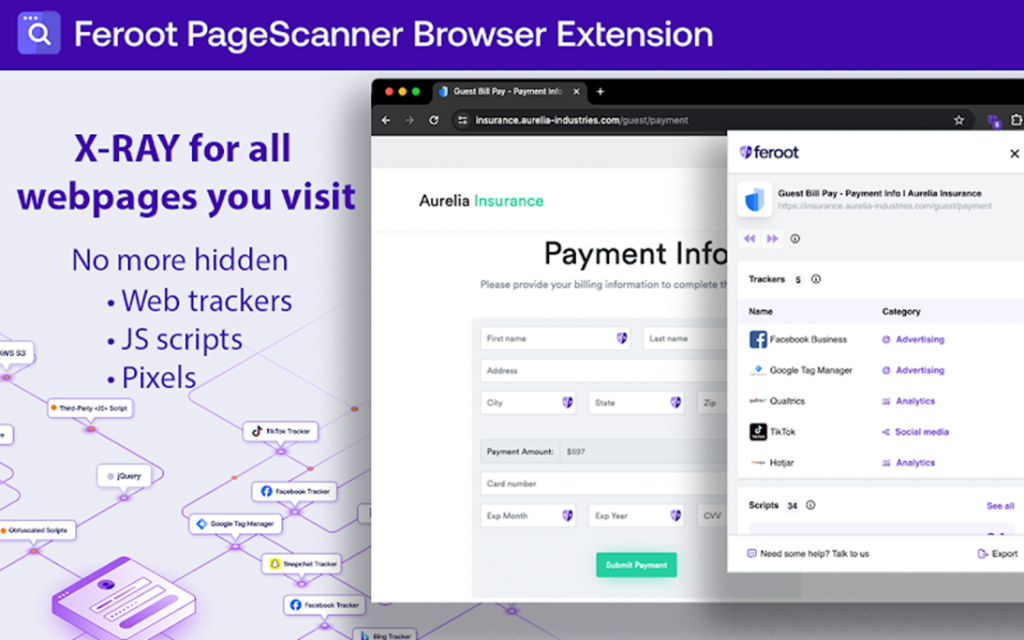

Feroot PageScanner

Una de estas herramientas es Feroot PageScanner, una extensión gratuita para Chrome que cuenta con la interfaz más ágil para avisarte cuando alguien está rastreando tus datos.

Aunque la extensión en sí no bloquea los rastreadores, al menos te informa de inmediato sobre el hecho de que estás siendo rastreado. Además, en su menú se presenta una lista detallada de los rastreadores activos, indicando quién los administra y con qué propósito.

Gracias a esta extensión, puedes visualizar todos los scripts que se ejecutan en la página web que visitas, sin necesidad de examinar manualmente el código del sitio en busca de elementos peligrosos.

¿Cómo bloquear los rastreadores en línea?

Una vez que sabes qué empresas te rastrean, conviene «ponerles obstáculos» y tomar el control de tu privacidad. Para esto, también existen varias extensiones de navegador.

Ghostery

Una de las extensiones para bloquear rastreadores ocultos es Ghostery. En términos generales, funciona de manera similar a la mencionada Feroot PageScanner, con la diferencia de que Ghostery puede ir aún más lejos y restringir efectivamente el acceso de los rastreadores a tus datos, además de bloquear la publicidad no deseada.

Su principal inconveniente radica en que no ofrece tanta información detallada como PageScanner, por lo que lo ideal es usar ambas herramientas conjuntamente para compensar las carencias de cada una.

Ghostery está disponible como extensión para la mayoría de los navegadores y también como navegador independiente con funciones de bloqueo de rastreadores integradas. Asimismo, utiliza un motor de búsqueda centrado en la privacidad, disponible como extensión para navegador o como sitio web independiente.

Si prefieres no instalar más extensiones, puedes comprobar quién te rastrea a través del servicio whotracks.me.

Aunque Ghostery es de código abierto, en el pasado fue criticado por vender datos de usuarios y reemplazar la publicidad que bloqueaba con su propia publicidad. Desde que Cliqz adquirió la compañía en 2017, Ghostery ha estado trabajando para restaurar su reputación y, según sus representantes, ahora el servicio funciona completamente a base de donaciones de los usuarios y ya no incluye ningún tipo de publicidad.

uBlock Origin

uBlock Origin es otro bloqueador de publicidad de código abierto. Aunque puede resultar un poco más complejo de entender y usar que Ghostery, sin duda es una excelente opción, muy valorada en la comunidad de habla rusa.

La extensión puede bloquear prácticamente cualquier elemento de cualquier sitio con «precisión láser». Aunque ya incluye listas de bloqueo preconfiguradas que se actualizan regularmente, también puedes crear o importar tus propias listas.

El principal inconveniente es que la extensión ofrece menos información acerca de cómo y cuándo te rastrean en comparación con PageScanner o Ghostery, puesto que simplemente muestra las etiquetas y la publicidad bloqueadas, asumiendo que ya sabes cómo analizarlas. uBlock Origin está disponible como extensión para navegadores basados en Chromium y también para Firefox.

Privacy Badger

Privacy Badger cuenta con funciones e interfaz similares a las de uBlock Origin, pero se centra más en rastreadores que en publicidad. Aunque esta extensión también es de código abierto, su interfaz no ofrece información tan detallada sobre cómo te rastrean y no bloquea la publicidad, a menos que esta implique rastreo directo.

Lo que hace Privacy Badger es aprender progresivamente a bloquear rastreadores a través de aprendizaje local, el cual, por cierto, está desactivado de manera predeterminada. Su activación permite que Privacy Badger analice tus propios hábitos de navegación. Aunque esto podría hacerte más identificable para los rastreadores, puede ser útil si visitas con frecuencia sitios web poco populares.

Al igual que las opciones mencionadas, esta extensión también está disponible para navegadores Chromium y Firefox.

Soluciones VPN

Por último, además de las extensiones y sitios web que bloquean el seguimiento, existen los muy conocidos servicios de VPN. Una VPN, básicamente, oculta tu tráfico al canalizarlo a través de otras fuentes, enmascarando tu dirección IP.

Por lo general, son los servicios de VPN de pago los que garantizan un nivel más alto de anonimato, no almacenan registros de actividad de los usuarios, ofrecen velocidades de conexión más altas y permiten conectar varios dispositivos a la vez con una sola suscripción. Asimismo, las VPN de pago suelen contar con una infraestructura de servidores más amplia alrededor del mundo.

Es importante entender que las VPN gratuitas pueden ser menos seguras y presentar limitaciones significativas en cuanto a tráfico, velocidad y protección de tu seguridad. Además, algunas de ellas incluso se monetizan mostrando publicidad o vendiendo los datos de los usuarios.

Por eso, hay que elegir la VPN con especial cautela, investigando cuidadosamente las opiniones y la política de privacidad del proveedor.

Conclusión

En el mundo digital actual, la protección de la privacidad y los datos personales se ha convertido en uno de los desafíos más serios para los usuarios de Internet. Las grandes compañías tecnológicas emplean métodos muy diversos para rastrear la actividad de los usuarios a fin de recopilar la mayor cantidad de información valiosa posible, principalmente con fines de marketing.

Aunque estas prácticas de seguimiento suelen ocultarse habilidosamente a los ojos de la mayoría, existen herramientas de software, extensiones web y servicios especializados que no solo permiten detectar estos rastreadores, sino también bloquearlos de manera efectiva, haciendo que tu experiencia en el ciberespacio sea más segura.

Estar al tanto de los posibles riesgos y amenazas a la privacidad, así como saber cómo proteger de forma adecuada tu espacio virtual, es la clave para salvaguardar la confidencialidad de tus datos personales. Al final, todo usuario de Internet tiene el derecho de decidir qué tipo de información está dispuesto a revelar en línea y cuál prefiere mantener en el más estricto secreto.

Mientras los debates sobre la regulación de las tecnologías de rastreo en línea siguen intensificándose, gracias a las herramientas descritas en este artículo —y otras similares— cada persona puede crear su propia barrera de protección contra posibles abusos y el uso indebido de la información personal por parte de actores malintencionados y empresas poco fiables.