Atlas Lion: la empresa pensó que era un nuevo ordenador. Resultó ser un ataque hacker

A tarjeta regalada no se le revisan los logs.

Los especialistas de Expel revelaron una nueva táctica del grupo cibercriminal Atlas Lion, especializado en ataques contra grandes cadenas minoristas, marcas de ropa y restaurantes. En lugar de vulnerar los sistemas desde el exterior, los atacantes camuflan sus acciones como procesos internos de la empresa: registran sus propias máquinas virtuales dentro de la infraestructura en la nube corporativa.

Atlas Lion (Storm-0539) actúa con astucia: primero envían SMS falsos haciéndose pasar por el soporte técnico de la empresa. El mensaje contiene un enlace a un sitio web fraudulento donde las víctimas introducen sus credenciales y hasta códigos de autenticación multifactor (MFA). Una vez con esos datos, el grupo accede a la cuenta y añade su dispositivo a la aplicación MFA corporativa, garantizándose así un acceso persistente a la red.

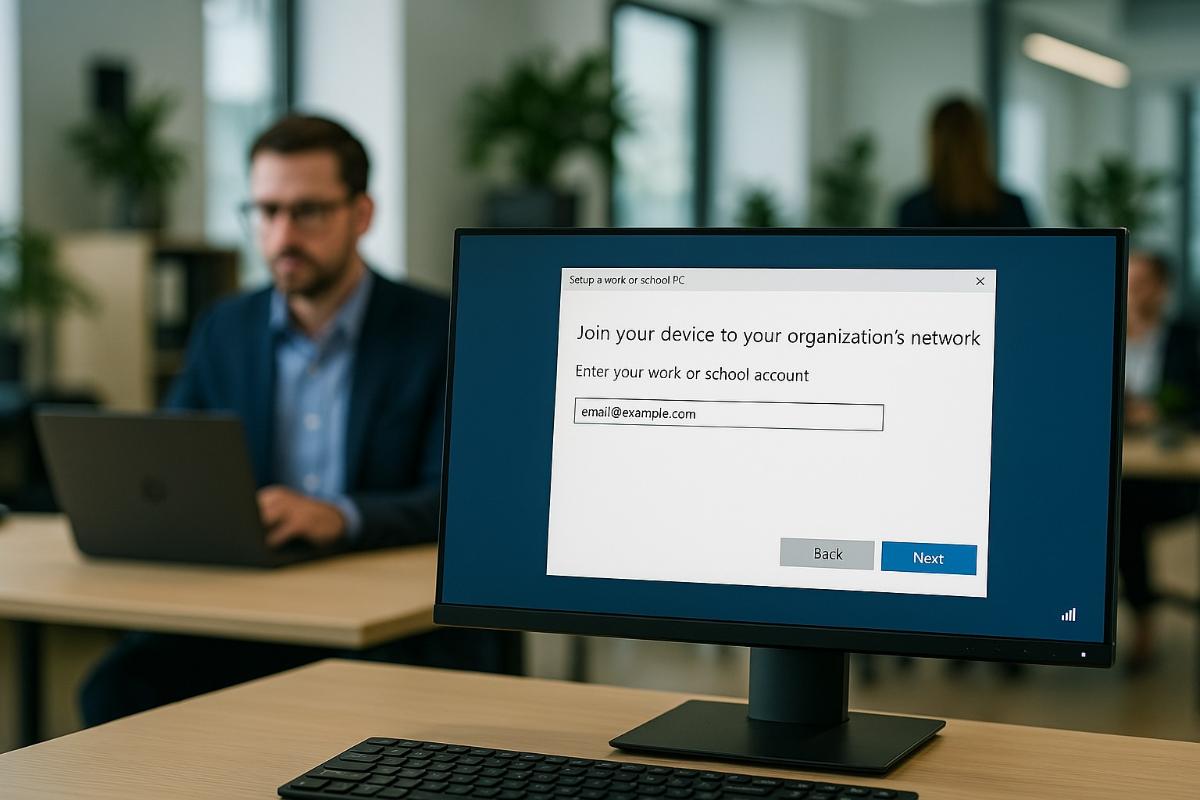

En una de las fases del ataque, los hackers utilizaron 9 de las 18 cuentas comprometidas para registrar sus propias aplicaciones de autenticación. Luego, crearon una máquina virtual en una cuenta de Microsoft Azure bajo su control y la conectaron al dominio de la organización víctima. Debido al comportamiento de Windows, la máquina fue reconocida como un nuevo equipo corporativo.

Esta táctica permitió a Atlas Lion eludir los mecanismos de defensa convencionales contra dispositivos externos. Sin embargo, la obligación de instalar software corporativo les jugó en contra: el sistema instaló automáticamente Microsoft Defender, que detectó una dirección IP sospechosa ya catalogada como maliciosa. Gracias a ello, el incidente fue detectado rápidamente y los atacantes fueron desconectados.

No obstante, solo unas horas después, el grupo volvió a acceder utilizando las mismas credenciales robadas. Esta vez, su interés cambió: comenzaron a estudiar documentos internos, como políticas de uso de dispositivos personales (BYOD), configuraciones VPN y métodos de gestión de dispositivos. El objetivo parecía ser preparar mejor el siguiente intento de conexión encubierta mediante una máquina virtual.

Además, Atlas Lion sigue enfocado en su objetivo principal: el robo de tarjetas regalo. Los investigadores de Expel detectaron un gran interés del grupo en los procesos de emisión, reembolso e intercambio de tarjetas regalo, así como en las medidas antifraude internas. Los delincuentes claramente buscan comprender estos procesos desde dentro para evadir mejor las protecciones y generar nuevos códigos.

Este esquema ya había sido descrito en informes de Microsoft. Allí se indicó que Atlas Lion no solo falsifica la identidad de dispositivos, sino que también utiliza documentos de organizaciones benéficas disponibles en línea, como cartas del IRS, para obtener descuentos en servicios en la nube y reducir costes de infraestructura.

Normalmente, el grupo emite tarjetas regalo falsas y las cobra mediante intermediarios o las revende con descuento a otros criminales. Según Microsoft, esta sola técnica puede permitir robar hasta 100.000 dólares al día por cada empresa atacada.

Atlas Lion sigue siendo un claro ejemplo de cómo el cibercrimen se adapta a las tecnologías en la nube y utiliza procesos legítimos del negocio con fines maliciosos. El éxito de estos ataques depende menos de la sofisticación técnica y más de la capacidad de integrarse silenciosamente en los mecanismos corporativos estándar en el momento justo.