Contraseñas, historial y pestañas abiertas: Browser Syncjacking robará todo con un solo clic

La dependencia de la sincronización de datos ha jugado una broma cruel a los usuarios de Chrome.

Los investigadores de SquareX descubrieron un nuevo método de ciberataque llamado «Browser Syncjacking», que permite a los atacantes tomar el control del navegador de la víctima a través de una extensión de Chrome aparentemente inofensiva. A pesar de su complejidad, el ataque requiere un mínimo de permisos e interacción por parte de la víctima: basta con instalar la extensión maliciosa.

Todo comienza con la creación de un dominio corporativo en Google Workspace por parte del atacante, donde se configuran cuentas sin autenticación de dos factores. Este dominio se usa luego para vincular el perfil de la víctima.

El siguiente paso es la publicación de una extensión maliciosa en Chrome Web Store disfrazada de herramienta útil. Utilizando técnicas de ingeniería social, el atacante convence a la víctima de instalar la extensión. Una vez instalada, la extensión autoriza en segundo plano al usuario en uno de los perfiles de Google previamente configurados por el atacante.

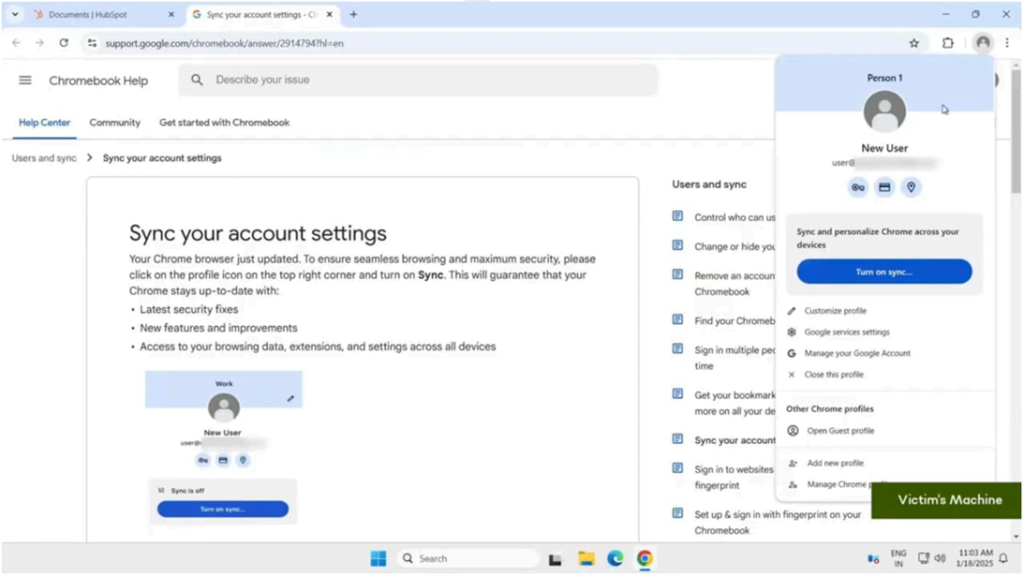

Luego, la extensión abre la página de soporte de Google, donde, gracias a los permisos de lectura y escritura, inserta un mensaje falso instando al usuario a activar la sincronización de Chrome. Tan pronto como la víctima acepta, todos sus datos guardados —contraseñas, historial de navegación y otra información— quedan accesibles para el atacante.

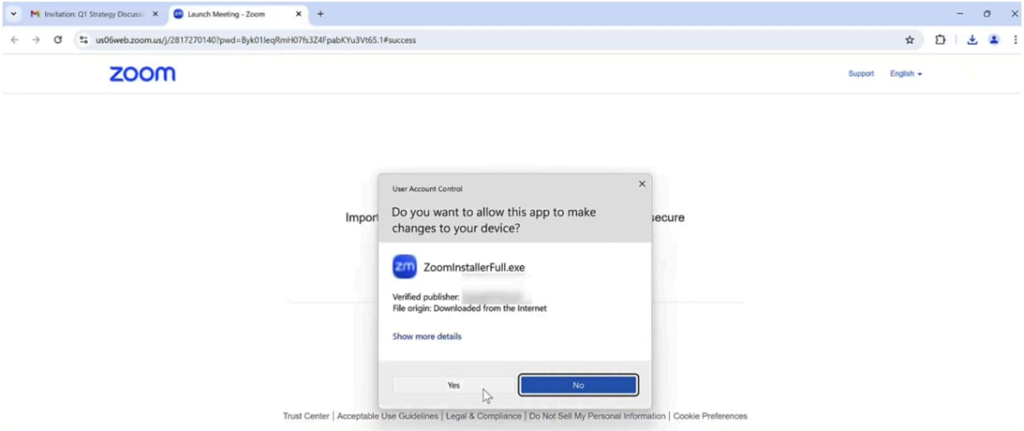

Una vez comprometido el perfil, el atacante emplea diversos mecanismos para obtener el control total del navegador. En uno de los escenarios, los investigadores de SquareX demostraron cómo la extensión maliciosa sustituye la página de actualización de Zoom, ofreciendo descargar supuestamente un nuevo cliente.

En realidad, el usuario descarga un archivo ejecutable con un token de registro en el dominio administrado por Google, lo que permite a los atacantes obtener acceso completo al navegador.

Después de esto, el atacante puede:

- Instalar y gestionar extensiones en el navegador;

- Redirigir al usuario a sitios de phishing;

- Registrar las pulsaciones del teclado;

- Descargar, modificar y eliminar archivos;

- Acceder a Google Drive de la víctima;

- Activar la cámara web y el micrófono sin el conocimiento de la víctima.

El ataque es altamente sigiloso: el único posible indicador es la aparición del estado «Administrado por tu organización» en la configuración de Chrome. Sin embargo, la mayoría de los usuarios no prestan atención a este parámetro.

«A menos que la víctima tenga una paranoia extrema en materia de seguridad y posea conocimientos técnicos suficientes como para revisar constantemente la configuración de Chrome en busca de indicadores de administración, no hay señales visuales reales de que el navegador haya sido comprometido», explican en SquareX.

Los expertos destacan que este método de ataque podría convertirse en una poderosa herramienta de ciberespionaje y robo de datos. Google ya ha sido notificado sobre el problema, pero aún no ha proporcionado comentarios oficiales ni correcciones.