¿Carta de Microsoft? ¿Cómo pueden los estafadores eludir los filtros de spam y acceder a su bandeja de entrada?

Una laguna jurídica que no es obvia asusta por su simplicidad.

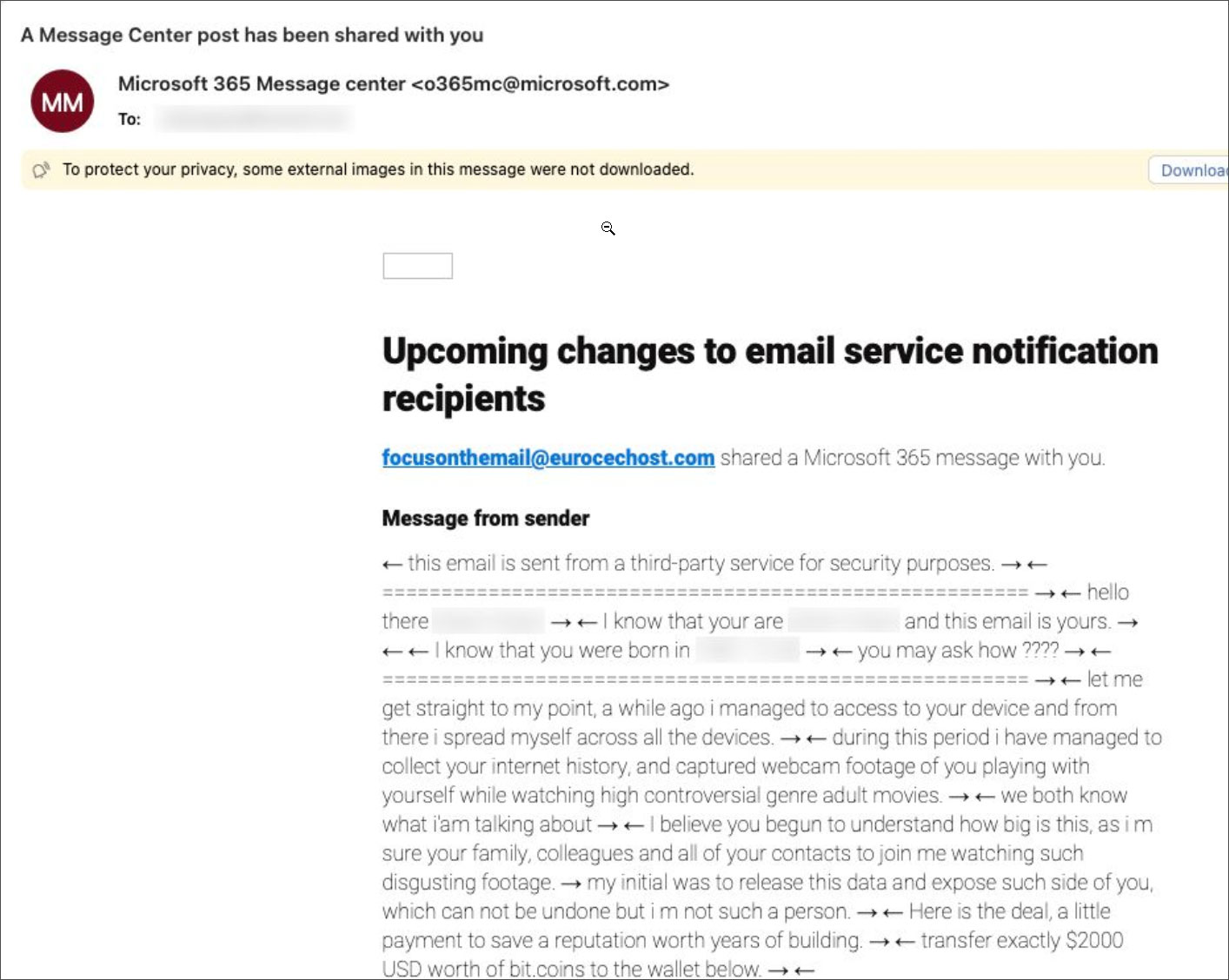

Microsoft corrigió una vulnerabilidad que permitía a los atacantes utilizar el portal administrativo de Microsoft 365 para enviar correos electrónicos con amenazas de contenido sexual, eludiendo los filtros de spam. Este tipo de estafa, que amenaza con la difusión de materiales "comprometedores", fue posible debido a fallos en la validación de datos en el servidor.

El correo indica que alguien obtuvo el historial del navegador y grabaciones íntimas de la víctima

Los mensajes se enviaban desde una dirección legítima «o365mc@microsoft.com», lo que les permitía sortear los filtros de spam. Para ello, los atacantes utilizaban la función de "Mensaje personal" en la sección Message Center del portal Microsoft 365, donde los administradores pueden compartir notificaciones. Sin embargo, el campo para el mensaje estaba limitado a 1,000 caracteres, lo que impedía enviar textos largos.

La limitación se superó modificando parámetros en el navegador. Los hackers aumentaron manualmente el número máximo permitido de caracteres en el código HTML de la página, lo que les permitió enviar un texto completo de amenaza. Además, el proceso fue automatizado, lo que facilitaba el envío masivo de estos correos.

Los usuarios de LinkedIn compartían activamente sus observaciones sobre cómo estos correos lograban eludir los filtros de spam y llegar a las bandejas principales de entrada. Sin embargo, Microsoft respondió rápidamente al problema. La compañía informó que realizó cambios, y ahora el botón "Compartir" abre el cliente de correo del usuario en lugar de enviar mensajes a través del portal.

A pesar de la disminución en la efectividad de los ataques, estos correos están escritos de manera muy convincente y aún pueden causar estrés en personas que desconocen su mecanismo. Los expertos subrayan que estos mensajes no representan un peligro real y deben eliminarse sin interactuar con ellos.

Los recientes cambios implementados por Microsoft para solucionar la vulnerabilidad destacan la importancia de la monitorización constante y la corrección rápida de problemas de seguridad, especialmente en sistemas relacionados con la protección de datos corporativos. Este caso recuerda la necesidad de aplicar controles más estrictos en los servidores para prevenir amenazas similares en el futuro.