EDRSilencer: una herramienta integrada de Windows desactiva soluciones EDR

Los hackers han aprendido a "cegar" los sistemas de protección utilizando una sola herramienta.

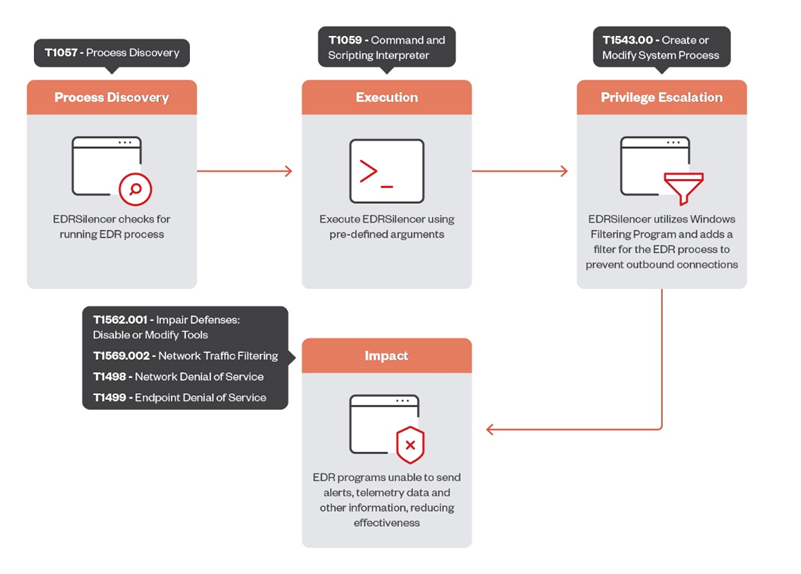

Los especialistas de Trend Micro descubrieron que en varias amenazas, los atacantes utilizaron la herramienta EDRSilencer para desactivar las alertas de los sistemas EDR. Los ciberdelincuentes integran esta herramienta en sus ataques para ocultar sus huellas y evitar la detección.

EDRSilencer es una herramienta de código abierto, desarrollada de manera similar a la solución comercial NightHawk FireBlock de MdSec. El programa identifica los procesos activos de EDR y utiliza la plataforma Windows Filtering Platform (WFP) para monitorizar y bloquear el tráfico de red a través de los protocolos IPv4 e IPv6. La WFP, empleada en firewalls y antivirus, permite configurar filtros avanzados para el control del tráfico.

EDRSilencer aplica filtros para interrumpir la comunicación del EDR con el servidor de gestión. Durante las pruebas, se logró bloquear la transmisión de datos, y los dispositivos aparecían como inactivos en el portal de gestión. Como resultado, se detiene el envío de notificaciones y telemetría detallada.

La nueva versión de la herramienta permite bloquear 16 soluciones EDR modernas, incluidas:

- Microsoft Defender;

- SentinelOne;

- FortiEDR;

- Palo Alto Networks Cortex XDR;

- Cisco Secure Endpoint;

- ElasticEDR;

- Carbon Black EDR;

- Trend Micro Apex One.

Los experimentos también revelaron que algunos productos EDR siguen transmitiendo informes debido a la ausencia de ciertos archivos ejecutables en la lista codificada. Sin embargo, los atacantes pueden añadir filtros para procesos específicos, ampliando la lista de componentes bloqueados.

Una vez que se incluyen procesos adicionales en la lista de bloqueo, las herramientas EDR dejan de enviar registros. Esta desactivación permite que la actividad maliciosa pase desapercibida, aumentando las probabilidades de ataques exitosos sin intervención de especialistas.

Esquema del funcionamiento de EDRSilencer (fuente: Trend Micro)

Trend Micro recomienda clasificar EDRSilencer como malware y bloquearlo en las etapas tempranas del ataque. Los expertos también aconsejan aplicar medidas de seguridad multinivel para aislar sistemas críticos, utilizar soluciones con análisis de comportamiento y detección de anomalías, y monitorizar los indicadores de compromiso en la red. El principio de privilegios mínimos también es un elemento clave en la protección contra este tipo de ataques.