300 mil ataques DDoS: GorillaBot aplasta el espacio de la red

Decenas de miles de organizaciones no están en absoluto preparadas para la nueva amenaza de Internet.

Una nueva ola de ataques utilizando una variante modificada de Mirai llamada GorillaBot ha sido responsable de más de 300 mil ataques DDoS, que afectaron a alrededor de 20 mil organizaciones en todo el mundo en septiembre de este año.

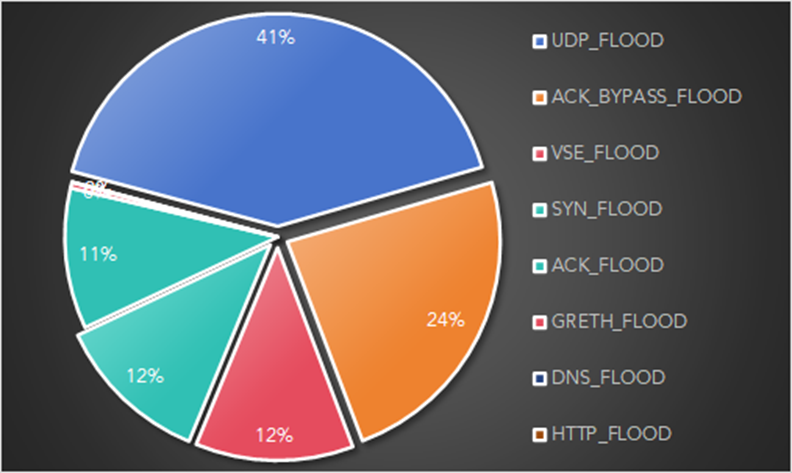

En aproximadamente el 41% de los casos, los atacantes utilizaron UDP Flood, enviando grandes cantidades de paquetes para sobrecargar las redes de las víctimas. Además, alrededor de una cuarta parte de los ataques utilizaron ACK Bypass Flood, donde los atacantes saturaban un puerto con paquetes falsos de TCP ACK, creando una sobrecarga a nivel del protocolo de red.

Los investigadores de la empresa NSFOCUS señalaron que GorillaBot utiliza un código revisado de la familia Mirai y es compatible con arquitecturas como ARM, MIPS, x86_64 y x86. Una característica particular de GorillaBot es el mensaje en los dispositivos infectados que dice «gorilla botnet is on the device ur not a cat go away», lo que dio origen al nombre del botnet.

Para gestionar el botnet se utilizaron cinco servidores C2, que en el pico de los ataques generaban hasta 20 mil comandos diarios. En total, los ataques afectaron a 113 países, siendo China el más afectado, seguido por Estados Unidos, Canadá y Alemania.

Los métodos de ataque DDoS más populares utilizados por el botnet GorillaBot

GorillaBot utiliza 19 métodos diferentes de ataques DDoS, incluidos UDP Floods y TCP Syn/ACK Floods, lo que dificulta el proceso de defensa para las organizaciones. Para contrarrestar estos ataques de múltiples niveles, se requiere el uso de diversos métodos de defensa, como la limitación de la velocidad de transmisión de paquetes UDP y el uso de sistemas de seguimiento de conexiones TCP para filtrar solo los paquetes ACK válidos.

El tráfico de los llamados «bots malos», como GorillaBot, sigue en aumento. En 2023, los investigadores de la empresa Imperva bloquearon alrededor de 6 billones de solicitudes de dichos bots, lo que representa el 32% de todo el tráfico de Internet, un 2% más que el año anterior. Imperva señala que la proporción de ataques de bots relacionados con DDoS alcanza el 12,4%, especialmente en sectores como la industria de los videojuegos, las telecomunicaciones y la atención sanitaria.

La evolución de las amenazas cibernéticas requiere una vigilancia constante y la adaptación de las medidas de protección. La aparición de nuevas variantes de malware, como GorillaBot, demuestra que los atacantes están mejorando continuamente sus herramientas, utilizando ataques de múltiples niveles y abarcando una amplia gama de objetivos en todo el mundo.

Las organizaciones deben invertir en sistemas de seguridad integrales y actualizar regularmente sus estrategias de defensa para hacer frente a la creciente sofisticación y escala de los ciberataques en el paisaje digital moderno.