DeerStealer: la configuración de 2FA nunca había sido tan arriesgada

Cómo la instalación de Google Authenticator desde el sitio web oficial priva a los usuarios de su privacidad.

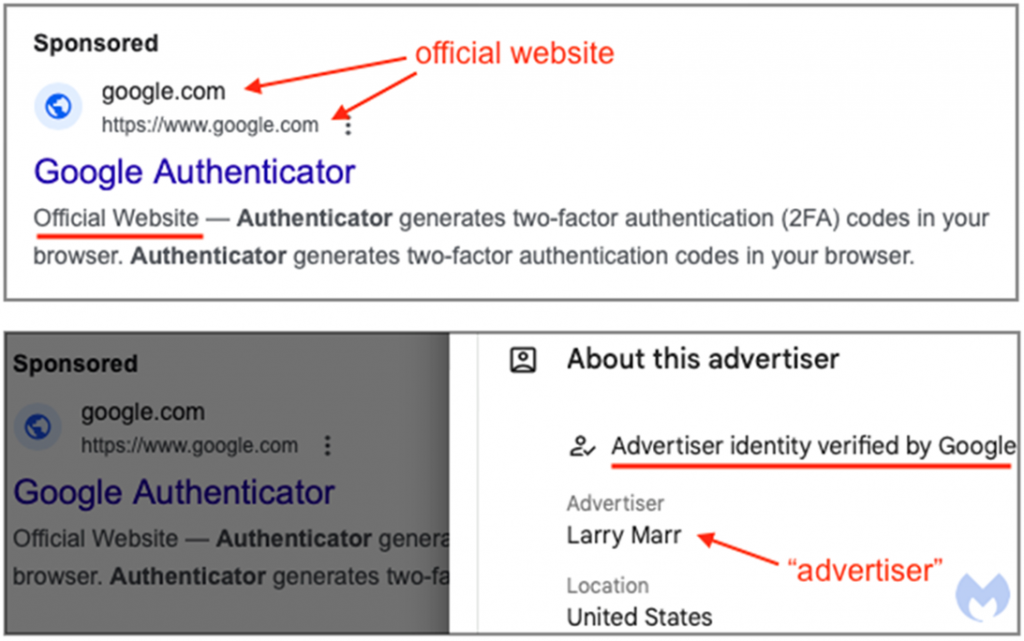

Los especialistas en ciberseguridad de la empresa Malwarebytes han descubierto un nuevo esquema de distribución de software malicioso. Los ciberdelincuentes utilizan Google Ads para hacer pasar un programa malicioso por la aplicación oficial de Google Authenticator, usando el dominio oficial como anzuelo.

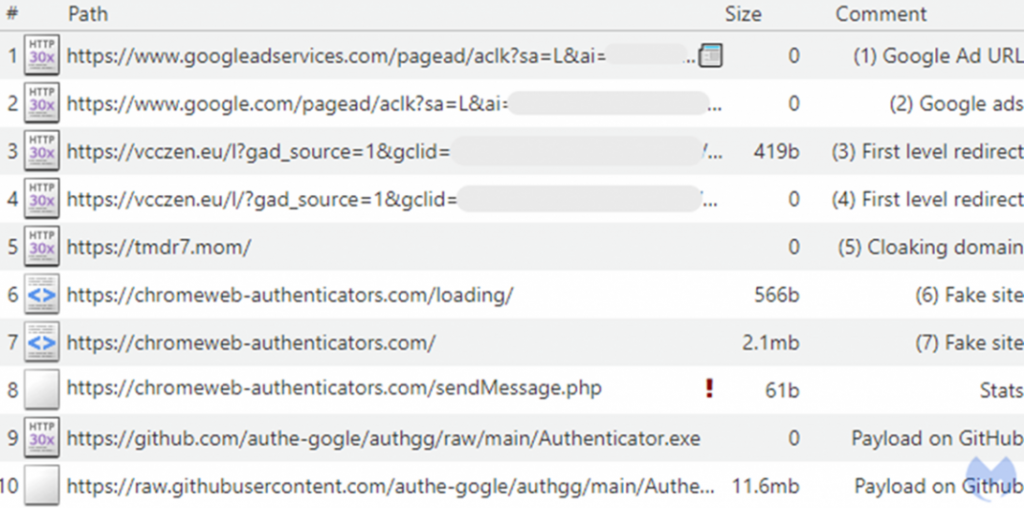

El esquema funciona de la siguiente manera: al buscar Google Authenticator, el usuario ve un anuncio publicitario aparentemente de una fuente oficial. En realidad, detrás del anuncio hay una cuenta falsa. Al hacer clic en el enlace, se produce una serie de redirecciones a dominios controlados por los estafadores.

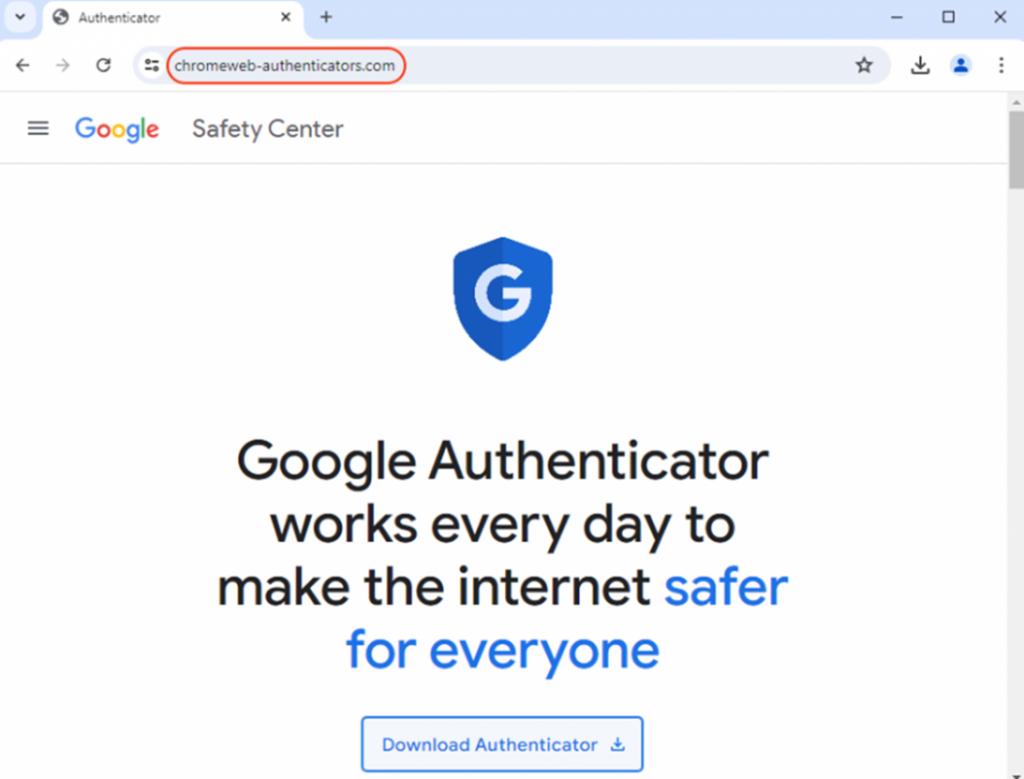

Finalmente, el usuario llega a un sitio web falso que imita la página de Google Authenticator. Allí se le ofrece descargar un archivo ejecutable.

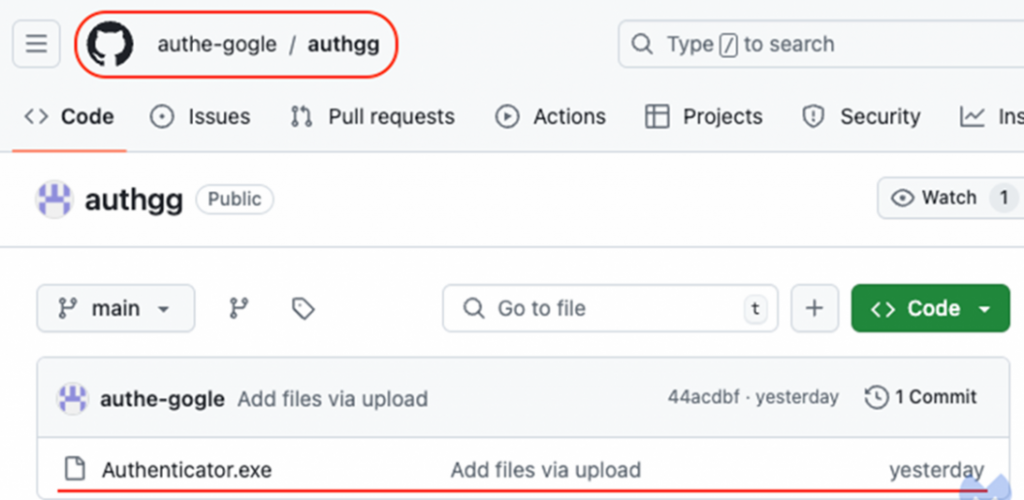

Luego sigue una redirección a GitHub, donde se aloja la carga útil. El uso de un alojamiento legítimo para desarrolladores inspira confianza en los usuarios y permite eludir muchos sistemas de seguridad.

El archivo descargado contiene el programa malicioso DeerStealer. Está diseñado para robar datos personales del usuario. Toda la información robada se envía inmediatamente al servidor de los delincuentes.

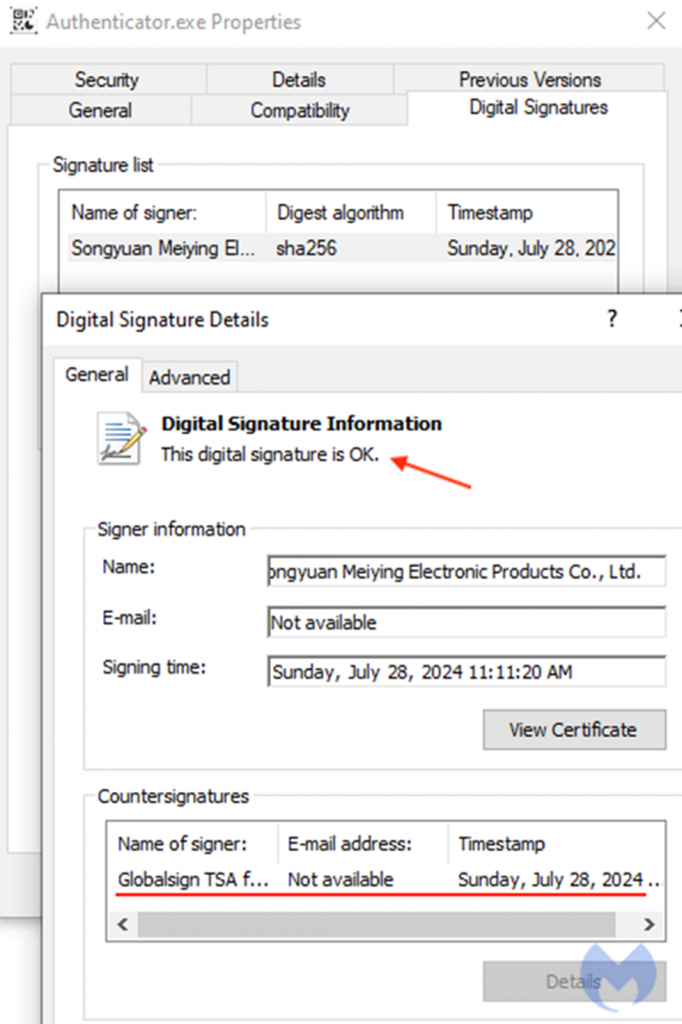

Es notable que el archivo malicioso tenga una firma digital válida, lo que engaña aún más a los usuarios.

Los expertos de Malwarebytes señalaron la especial ironía de la situación: al intentar aumentar la seguridad mediante la autenticación de dos factores, los usuarios corren el riesgo de convertirse en víctimas de estafadores al toparse accidentalmente con un sitio de phishing como este, disfrazado de oficial mediante múltiples redirecciones.

Anteriormente, ya habíamos escrito varias veces sobre una explotación similar de Google Ads, donde los ciberdelincuentes utilizaban dominios legítimos de grandes servicios en el bloque de patrocinadores, que en realidad conducían a un sitio trampa.

Los especialistas recomiendan no hacer clic en enlaces publicitarios para descargar software. En su lugar, se debe visitar directamente los sitios web oficiales de los desarrolladores. Y para evitar que la publicidad maliciosa te confunda, no estaría de más instalar un bloqueador de anuncios de confianza.

Las huellas digitales son tu debilidad, y los hackers lo saben