El lanzamiento del navegador Arc Browser para Windows se vio empañado por una sofisticada campaña de phishing

¿Cómo cientos de usuarios de Internet lograron descargar el navegador troyano en lugar del legítimo?

Una nueva campaña para distribuir malware a través de la plataforma publicitaria de Google Ads coincidió con el lanzamiento del navegador web Arc para Windows, lo que provocó que muchos usuarios se infectaran con instaladores troyanos.

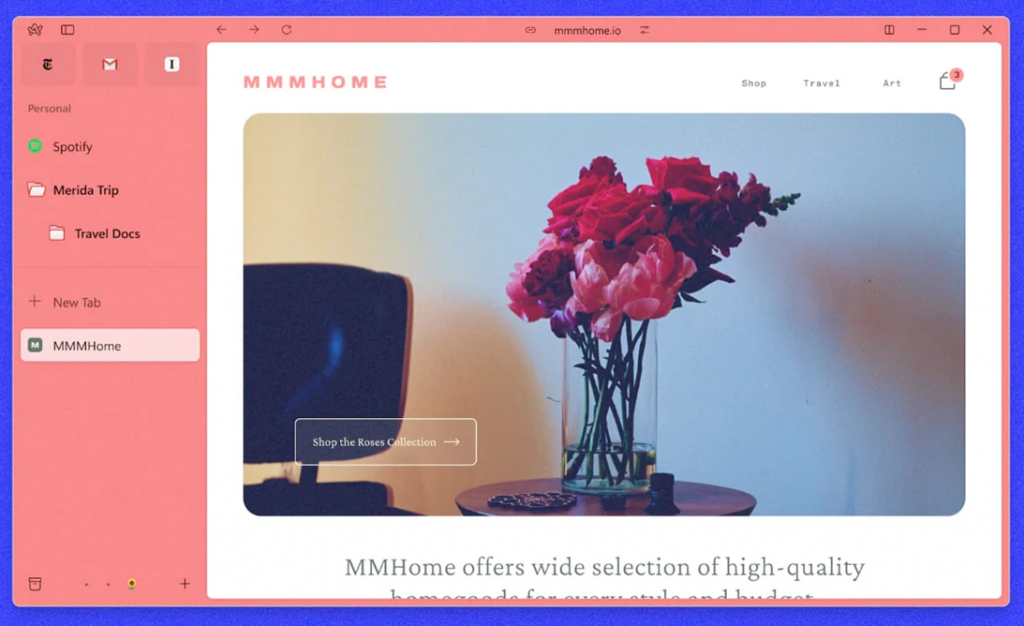

Arc Browser es un nuevo navegador web con una interfaz de usuario innovadora que lo diferencia de los navegadores de Internet tradicionales. Después de un exitoso lanzamiento en julio de 2023 para macOS y múltiples reseñas positivas de publicaciones técnicas y usuarios, el lanzamiento de la versión para Windows generó un gran interés en este producto.

Interfaz del navegador web Arc

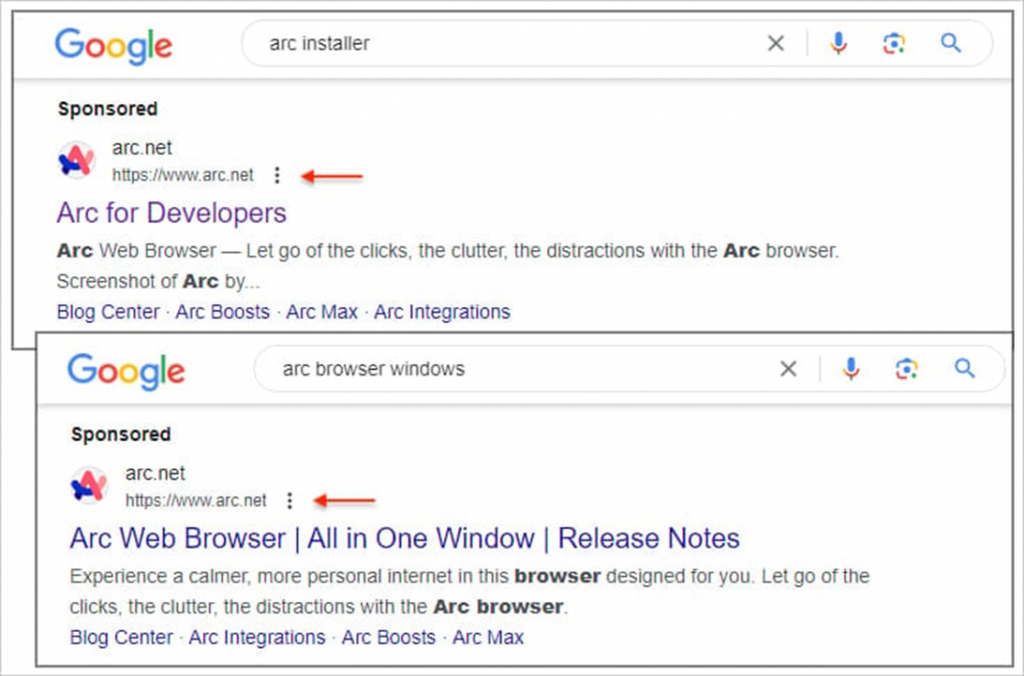

De acuerdo con un reciente informe de Malwarebytes, los cibercriminales se prepararon bien para el lanzamiento de Arc para Windows, colocando previamente una serie de anuncios maliciosos en Google Ads para atraer a los usuarios que buscaban descargar el nuevo navegador web.

Su secreto para el éxito es simple: la plataforma publicitaria de Google ha tenido durante mucho tiempo un problema significativo que permite a los actores maliciosos mostrar URLs legítimos, lo que anteriormente se ha utilizado para atacar a Amazon, Whales Market, WebEx y YouTube.

Los investigadores de Malwarebytes encontraron resultados publicitarios para las búsquedas «arc installer» y «arc browser windows» que mostraban la dirección oficial del navegador Arc. Sin embargo, después de hacer clic en el anuncio, los usuarios no fueron al sitio web oficial, sino que fueron redirigidos a dominios maliciosos que se parecían visualmente al sitio web real de Arc.

Un anuncio que muestra una URL legítima, pero conduce a un sitio de terceros

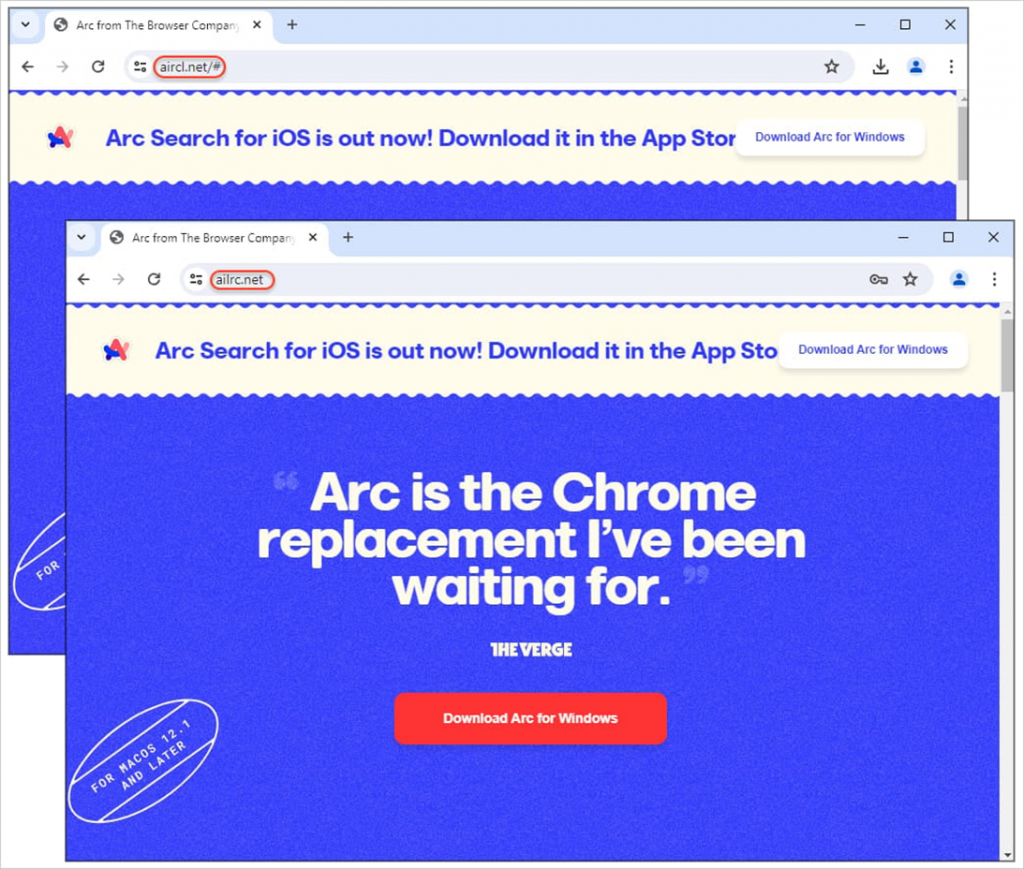

Cuando el usuario pasaba por una cadena de redirecciones, el dominio en la barra de direcciones del navegador ya no coincidía con el oficial, pero como la interfaz del sitio web parecía legítima, muchos usuarios simplemente no miraban la barra de direcciones.

El dominio es diferente después de hacer clic en un enlace publicitario en Google

Al hacer clic en el botón «Descargar», se descargaba un instalador troyano desde la plataforma MEGA, que luego descargaba más malware llamado «bootstrap.exe» desde un recurso externo. Sin embargo, el legítimo Arc Browser realmente se instalaba en el sistema objetivo para evitar sospechas del usuario.

Este instalador troyano utiliza la API de MEGA para realizar operaciones C2, enviando y recibiendo instrucciones operativas y datos. El archivo malicioso también descarga un archivo PNG con código malicioso que se compila y descarga el archivo malicioso final «JRWeb.exe» en el disco de la víctima.

Malwarebytes también registró una cadena de infección separada, donde el instalador utiliza un archivo ejecutable de Python para inyectar código en «msbuild.exe», que solicita comandos de un sitio web externo para ejecutarlos.

Los analistas especulan que el malware final en todos los ataques analizados es un infostealer, aunque esto aún no se ha confirmado definitivamente. Como el navegador Arc real finalmente se instala en la computadora de la víctima y los archivos maliciosos se ejecutan silenciosamente en segundo plano, es poco probable que los usuarios se den cuenta de que sus dispositivos están infectados.

Los cibercriminales a menudo aprovechan la expectativa en torno a nuevos programas o juegos para distribuir malware. Para evitar este tipo de ataques, se recomienda evitar cualquier resultado publicitario en los motores de búsqueda como Google y otros. El uso de bloqueadores de anuncios confiables permitirá resolver el problema de raíz, ya que simplemente ocultará todos los enlaces publicitarios en el motor de búsqueda.

Además, siempre se debe verificar la autenticidad del dominio desde el cual planea descargar cualquier instalador, incluso si está seguro de que inicialmente accedió a un sitio legítimo. Los trucos para cambiar la dirección que se muestra en los resultados de búsqueda de Google hacen que incluso los usuarios técnicos sean particularmente vulnerables a este tipo de ataques.