Virus por clic: hackers atacan Windows a través de CAPTCHA

La prueba de "no soy un robot" se ha convertido en una pesadilla para los usuarios.

Los especialistas en ciberseguridad advierten sobre un nuevo esquema fraudulento: los delincuentes han comenzado a utilizar pruebas CAPTCHA falsas para instalar software malicioso en computadoras con Windows. Este es un llamado a los usuarios para que presten más atención a la protección de sus datos y sean cautelosos al interactuar con las pruebas CAPTCHA.

Como es bien sabido, las pruebas CAPTCHA estándar requieren que el usuario realice ciertas tareas, como seleccionar los objetos correctos en una imagen o ingresar caracteres de texto. Sin embargo, los delincuentes han aprovechado este escenario familiar y han creado una versión falsa de la prueba que, en lugar de verificar, le pide al usuario que realice una serie de acciones en el teclado, lo que lleva a la instalación de un virus.

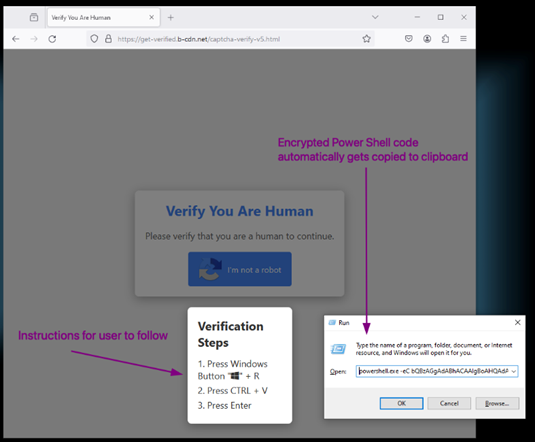

En lugar de solicitudes tradicionales, la CAPTCHA falsa le pide al usuario que presione la combinación de teclas "Windows + R", lo que abre en la computadora la ventana de ejecución de comandos. Luego, la prueba solicita presionar "CTRL + V" y la tecla de entrada. Si el usuario no reflexiona sobre lo que está sucediendo, puede no darse cuenta de que en la ventana se está ejecutando un comando que activa la descarga de un script malicioso de PowerShell.

Proceso de activación del script a través de CAPTCHA

Según datos de Palo Alto Networks Unit 42, el script malicioso instala en el dispositivo el infostealer Lumma Stealer, diseñado para robar contraseñas, archivos de cookies y datos de carteras de criptomonedas del dispositivo infectado.

Los expertos de la empresa Hudson Rock también confirmaron que, al visitar sitios peligrosos que contienen la prueba CAPTCHA falsa, el script malicioso se copia automáticamente en el navegador. Cuando el usuario realiza las acciones indicadas, el script se activa, lo que conduce a la infección del dispositivo.

Los ataques que utilizan CAPTCHA falsos siguen apareciendo. El especialista en ciberseguridad John Hammond de Huntress señaló que la compañía registró la aparición reciente de esta amenaza la semana pasada.

Las pruebas CAPTCHA falsas pueden propagarse a través de correos electrónicos y mensajes de phishing, lo que las hace especialmente peligrosas. Los usuarios deben estar atentos y no realizar acciones sospechosas durante las verificaciones CAPTCHA.